لماذا نتصرف بغباء عندما نستخدم هواتفنا الذكية؟

تخيل الآتي : تتصفح الانترنت خلال تناولك الغداء. تقرر أن تشتري تذكرة حفلة موسيقية، حتى لا تضع سندويشتك من يدك تطلب من غريب مار بجانبك أن يسجل الدخول لك على هاتفك.

بالرغم من عدم واقعية هذا السيناريو، إلا أن مستخدمي الهواتف الذكية يقومون به بشكل منتظم عندما يمسحون ويضغطون ويتصفحون مواقع غير موثوقة باستخدام المصفوفة التي تقرأ بالآلة فقط “QR Code”.

QR Code هي عبارة عن باركود على شكل مصفوفة مصنعة من شركة تويوتا الفرعية Denso-Wave في عام 1994 للتعرف على مكونات السيارات. مادياً هي مشابهة للباركود التقليدي الموجود على أغلفة المنتجات.

التكوين المصفوفي يسمح ببنية بيانية أكثف تستطيع تخزين آلاف المحارف، مقارنة مع الـ 20 رقم التي يحملها باركود غلاف المنتج العادي.

احتضن المسوّقون وشركات الإعلانات الـ QR Code لأنها تؤمن صلة بين العالم المادي والعالم الرقمي. هذا الشكل البسيط المطبوع يمكن تشكيله مجاناً ويقدم رابط لموقع ما عندما يقوم المستخدم بمسح الكود بهاتفه الذكي.

أين تنشأ المخاطر؟

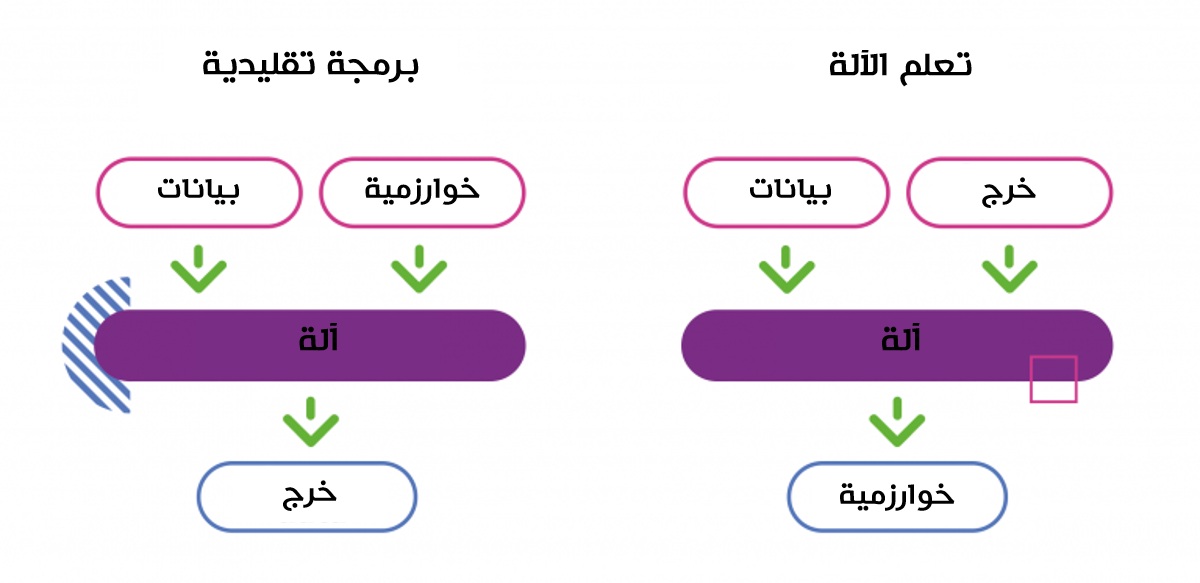

بداية، طبيعة الكود غير القابلة للقراءة من قبل البشر هي أمر خطير لأنها تخرج عن سلوك “اقرأ أولاً – أضغط لاحقاً” الذي نشجعه للعمليات على شبكة الانترنت. نستطيع تكوين فكرة عن الموقع قبل زيارته من خلال قراءة الرابط. في كثير من الحالات فور توجيه المسخدم هاتفه باتجاه الكود يتم الوصول إلى الموقع و البدء بتحميله.

وجدت دراسة تمت في جامعة مردوخ السنة الماضية أن معظم تطبيقات الهواتف الذكية التي تقوم بمسح QR codes لا تؤمن نتائج أو معلومات الحالة للمستخدم قبل زيارة رابط الموقع. هذا يعني أنه حتى المستخدمين التقنيين عرضة للخطر في عصر السرعة فيه أو سهولة الوصول ذات أولوية أعلى بطريقة ما من الاستخدام الآمن.

عامل الخطر الأكبر هنا هو كيف يرى المستخدمون التهديدات. معظم باحثي الأمن المعلوماتي يركزون على القضايا التقنية أو البنيوية. العوامل البشرية يتم التغاضي عنها غالباً، على الرغم من أنها تشكل التهديدات الأكبر والأخطر.

يظهر التاريخ القريب إمكانية تطور التكنولوجيا بشكل متسارع. ولكن مع القبول المتسارع (كاستخدام الهواتف الذكية) هناك الخطر الذي يكمن في عدم حصول تغيرات السلوك والمواقف المقابلة لذلك التطور. في الطبيعة، البيئة الجديدة وغير المألوفة تكون الأكثر خطورة، والمساحة الرقمية ليست استثناء لتلك القاعدة.

مجرد هاتف أخر

معظم المستخدمين لا يقدرون أن الهاتف الذكي هو مجرد حاسوب، بشاشة أصغر وبدون لوحة مفاتيح. هم معتادون على المخاطر المرتبطة بزيارة المواقع غير الموثوقة باستخدام حواسيبهم الشخصية ولكن لا يطبقون نفس النصائح عندما يقومون بمسح باركود باستخدام الهاتف الذكي.

إن التفاوت في السلوكيات الأمنية مدهش – دراسة مؤخرة لـ 458 مستخدم للهواتف الذكية أظهرت أن 85.8% يستخدمون برامج حماية على حواسبهم الشخصية مقارنة مع 24.5% فقط الذين يستخدمونها على هواتفهم الذكية. مع تزايد مبيع الحواسيب اللوحية وتجاوز الهواتف الذكية الحواسيب الشخصية المكتبية، هذه مساحة ستحصل قريباً على قدر كبير من الاهتمام (الجيد والسيئ) من قبل مطوري البرمجيات.

إذا استعنا بأدبيات علم النفس ، فإن نظرية دافع الحماية قد تفسر كيف يرى المستخدمون التهديدات من بيئتهم ويستجيبون لها.

تقترح النظرية أن الدافع لحماية الشخص نفسه من تهديد ما مرتبطة بالاعتقاد أن الفرد ضعيف شخصياً أمام التهديد، أن التهديد خطير وردة الفعل ستكون فعالة في إبطال هذا التهديد.

كن حكيماً عند استخدام الهاتف الذكي

يجب تبديد الاعتقادات الخاطئة مثل “الهواتف الذكية ليست عرضة للمشاكل الأمنية مثل الحواسيب الشخصية” لأنها تؤثر بشكل مباشر على سلوك المستخدم.

الجانب الجيد أن هذا الفهم هو خطوة للأمام باتجاه نموذج أمني شامل للهواتف الذكية، يأخذ بعين الاعتبار عوامل الخطر البشرية إلى جانب العوامل التقنية. كذلك تقترح نظرية دافع الحماية أنه إذا دُفع المستخدمون لرؤية أنهم في وضع عليهم الاستجابة بشكل فعال لهذه التهديدات، فإن التغير السلوكي سيحصل غالباً.

خطر الـ QR code الذي بدأ هذا النقاش هو أحد أعراض مشكلة منهجية تتعلق بالسلوكيات الأمنية لمستخدمي الهواتف الذكية عندما يستخدمهم الناس لأشياء مثل المعاملات المصرفية عبر الانترنت، وشراء التذاكر والمعاملات المالية الأخرى.

بناء على التوجهات الحالية، وكأي عمل آخر يستهدف قاعدة المستخدمين الأكبر، المجرمين ليسوا استثناءً لذلك. فمع نمو استخدام الهواتف الذكية كمنصة حوسبية شائعة، كذلك ستنمو الهجمات والبرمجيات الخبيثة من حيث المدى والشدة. ولكن على عكس المشاكل التقنية التي يمكن علاجها ببرمجيات تصحيحية، إحداث التغيير السلوكي أكثر صعوبة.

على المستوى الفردي، هناك تأثير سلوكي قوي تحدثه البيئة الاجتماعية، وقد يتطلب الأمر كتلة حرجة من التغيير قبل أن يتأثر التوجه العام.

قد يظهر ذلك عن طريق اختبارات أقوى للتطبيقات ضد الأخطار المحتملة والفخاخ، زيادة ثقة المجمتع للتقييمات في متاجر التطبيقات واستخدام برمجيات الأمان على الهواتف المتصلة بقاعدة بيانات عامة للتهديدات.

وربما الأكثر فعالية يبقى الوعي بأن الأمان المتنقل هو قضية ذات علاقة شخصية يمكن معالجتها دون كلفة ولا تؤثر على استخدامهم اليومي لهواتفهم الذكية.

الموقف المسيطر للأمان في الطبعة هو رد الفعل، ولكن بعكس تلك العملية يمكنهم التحكم بأمانهم المتنقل.

المصدر: موقع Phys.org