الشحن الخبيث Juice Jakcing: كيف يستطيع القراصنة استغلال الشواحن العامة لسرقة معلوماتك

مع تزايد الاعتمادية على الأجهزة الذكية المحمولة في حياتنا اليومية، أصبح من الضروريّ أيضًا البحث عن طريقةٍ لإبقاء بطارياتها فاعلة لأطول فترةٍ زمنية ممكنة، خصوصًا لمن يتطلب عمله أو أسلوب حياته السفر لأوقاتٍ طويلة. بمثل هكذا حالات، سيكون من الجيد جدًا وجود منصات شاحن في الأماكن العامة، مثل مواقف الحافلات، المطارات، محطات القطارات أو حتى ضمن وسائل النقل نفسها، ومن المنصف القول أن منصات الشحن هذه قد ساعدت الكثيرين في أوقاتٍ صعبة احتاجوا فيها لشحن بطارية هاتفهم الذكيّ.

على الرّغم من الفائدة الكبيرة لهذه المنصات، إلا أنها قد تمثل شكلًا جديدًا من أشكال تهديد خصوصية وأمان المستخدمين في العالم الرّقمي، وهو أمرٌ سيبدو مستغربًا للوهلة الأولى، إذ أنها عبارة عن مآخذ تمد الهاتف بالطاقة الكهربائية، ولكن ما قد لا ينتبه له الكثيرون أنه وفي حال استخدام المنافذ التي تتضمن فقط مآخذ من نوع USB فإن بيانات الجهاز الذكيّ قد تكون بحالة خطر، والذي يبدأ من سرقة البيانات وصولًا لزرع برمجية خبيثة تتيح للمخترق التحكم بجهاز الضحية.

عبر هذا المقال سنستعرض مفهوم “الشحن الخبيث Juice Jacking” وكيفية يمكن للقراصنة استغلال منصات ومآخذ الشحن عامة الاستخدام ضد المستخدمين.

بداية القصة : لماذا يجب الخوف من منصات الشحن عامة الاستخدام؟

بأوائل شهر نوفمبر/تشرين الثاني من عام 2019، أصدرت السلطات المحلية في مدينة لوس آنجلوس الأمريكية تحذيرًا للمسافرين قبل فترة الأعياد حول ضرورة الانتباه من مآخذ الشحن من نوع USB والمتوفرة في الأماكن العامة كالمطارات ومحطات القطارات بسبب احتمالية وجود برمجياتٍ خبيثة ضمنها تهدف لسرقة بيانات المستخدمين.

أتى بيان السلطات المحلية في لوس آنجلوس بعد أن تمكنت عدة هيئات مختصة بمجال أمان المستخدمين من إثبات أن مآخذ الشحن العامة من نوع USB يمكن أن تُستثمر من قبل القراصنة لأغراضٍ خبيثة، وفي حين أنه لم يتم تسجيل حوادث على نطاق واسع تشير إلى عمليات قرصنة عبر الشحن الخبيث Juice Jacking، إلا أنها الاحتمال يبقى واردًا، وبالتالي يتوجب على المسافرين والمستخدمين أخذ الحيطة والحذر.

ما هو الشحن الخبيث Juice Jacking؟

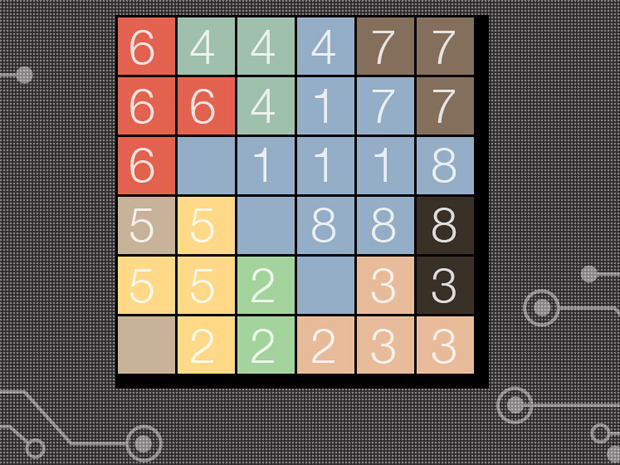

تستخدم المآخذ والوصلات من نوع USB لهدفين أساسيين: تأمين تبادل البيانات بين الأجهزة وتأمين تبادل الطاقة الكهربائية من جهازٍ لآخر. بحالة الشواحن الثابتة المعتمدة على مآخذ الطاقة الكهربائية التقليدية، فإن الكبل المعتمد على وصلة USB سيقوم بتأمين نقل الطاقة من الشاحن إلى الجهاز. بحالة المآخذ المعتمدة على مدخل USB (أي تلك التي يمكن مشاهدتها في الأماكن العامة ووسائل المواصلات) فإن عملية نقل الطاقة من المآخذ للجهاز تتم عبر استخدام كبل. ما يجب معرفته هنا أنه وعلى الرّغم من استخدام مآخذ USB كوسيلة شحن، إلا أنها فعليًا تستطيع العمل كوسيلة تبادل بيانات، حيث تتكون عادةً مآخذ USB من 5 مغارز Pins:

- المغرز الأول: مخصص لنقل الطاقة الكهربائية الموجبة Vbus

- المغرز الثاني: مخصص لنقل البيانات (يرمز له بـ -Data)

- المغرز الثالث: مخصص لنقل البيانات (يرمز له بـ +Data)

- المغرز الرابع: تحديد طبيعة الجهاز (يرمز له بـ ID)

- المغرز الخامس: مخصص لإشارة التأريض الكهربائية GND

الآن وبحال استخدام كبل من نوع USB لوصل الهاتف الذكيّ بمآخذ شحن عام الاستخدام، وفي حال نسي المستخدم ضبط الإعدادات بحيث يتم تحديد نوع الاتصال كشحن فقط، سيكون نمط تبادل البيانات بحالة فاعلة، وسيكون الطرف المزوّد للطاقة بمثابة المضيف Host، أي الجهة القادرة على إرسال البيانات.

بهذه الصورة إذًا، يمكن لمآخذ الشحن عام الاستخدام أن تعلب دور “المضيف” الذي يقوم بإرسال البيانات، وهو ما قد يستطيع القراصنة استغلاله عبر التلاعب بهذه المآخذ وتنصيب برمجياتٍ خبيثة عليها تعمل على اكتشاف اتصالٍ جديد (أي في كل مرة يتم ربط هاتف أو جهاز بالمأخذ) ومن ثم تعمل على إنشاء قناة اتصال تتيح لهم القيام بطيفٍ واسعٍ من الأمور، بدءًا من سرقة البيانات وحتى إجراء عمليات التحكم عن بعد.

أعراض يجب الانتباه إليها

يصعب عادةً معرفة إذا كان هاتف أو جهاز قد تعرّض لعملية قرصنة إذ تعمل معظم البرمجيات الخبيثة بالخلفية من دون انتباه المستخدم، إلا أنه هنالك بعض الأعراض التي قد تشير إلى حصول عملية اختراق:

- استهلاك عالي لطاقة البطارية بدون أن يكون هنالك استخدام مكثف للجهاز

- الجهاز يعمل أبطأ من المعتاد بشكلٍ مفاجئ

- حصول عمليات إعادة تشغيل فجائية

- قيام بعض التطبيقات بالتوقف عن العمل والانهيار بشكلٍ مفاجئ أو تأخذ وقتًا أطول من المعتاد للعمل

- حصول تغيرات بإعدادات الهاتف أو نظام التشغيل بدون تدخل المستخدم

- تزايد كبير وغير مبرر لاستهلاك بيانات الإنترنت

كيف يمكن الوقاية من هجمات الشحن الخبيث؟

لا تستطيع هجمات الشحن الخبيث استهداف كل الأجهزة الذكية، خصوصًا أن خيار تفعيل تبادل البيانات مع الوصلات من نوع USB يكون ملغيًا بالحالة الافتراضية، وعلى الرّغم من ذلك، فإنه يجب الانتباه دومًا لهذا الأمر خصوصًا لمن يستخدمون هواتف ذكية تعمل على نسخ أندرويد قديمة. بكل الأحوال، ولضمان أعلى درجة حماية، فإنه ينصح باتخاذ الإجراءات التالية:

- الابتعاد عن استخدام مآخذ الشحن في الأماكن العامة والعاملة على مآخذ USB. يُفضل بهذه الحالة استخدام مآخذ الشحن المعتمدة على مقابس الطاقة الكهربائية.

- استخدام بنك الطاقة Power Bank الخاص بالمستخدم من أجل إجراء عمليات الشحن أثناء السفر والتجوال.

- استخدام أجهزة وقائية تعمل على حظر تبادل البيانات عند إجراء عمليات الشحن، مثل جهاز SyncStop أو جهاز Juice-Jack Defender والتي تسمح فقط للطاقة الكهربائية بالمرور عبر وصلات وكبلات USB وتحظر تبادل البيانات.

- استخدام كبلات USB من النوع الذي يتيح حصرًا تبادل الطاقة والتي لا تسمح بتبادل أي نوع من أنواع البيانات.

- قفل الهاتف أثناء عملية الشحن وعدم إعطاء صلاحية تبادل البيانات عند استخدام مصادر ومآخذ شحن غير موثوقة في حال ظهرت رسالة نظام التشغيل التي تطلب صلاحية تفعيل خاصية تبادل البيانات.

- الحرص على تنصيب آخر التحديثات، سواء كانت لنظام التشغيل أو للتطبيقات، حيث تقوم الجهات المطوّرة على الدوام بإطلاق لصاقات أمنية Security Patches من شأنها الحماية من البرمجيات الخبيثة.

أخيرًا، وفي حال وجود شكوك بتعرض الهاتف الذكيّ لهجمةٍ من نوع الشحن الخبيث، ينصح باستخدام أحد مضادات الفيروسات وإجراء عملية مسح للتأكد من خلو الهاتف من أي برمجيةٍ خبيثة. ينصح أيضًا بالتأكد من قائمة التطبيقات وحذف أي تطبيق خارجي لم يقم المستخدم بتنصيبه بنفسه ولم يأتي منصبًا بشكلٍ افتراضيّ مع الهاتف، وأخيرًا، من الجيد إجراء عملية استعادة للحالة الأصلية للهاتف، وهي العملية المعروفة باسم “ضبط المصنع Factory Reset” التي سيتم عبرها إعادة الهاتف لحالته الأولية عند الشراء.

[مصادر]: MalwareBytes, TechXplore, TechCurch, Wikipeida

تعليق واحد